Всем ясно, что ваш провайдер в курсе всех ваших передвижений по Интернету, частенько встречаются истории о том, что сотрудники компаний мониторят трафик клиентов. Как это происходит, можно ли этого избежать?.

Как за тобой следят

Провайдеры в РФ обязаны анализировать трафик пользователей на соответствие нормам российского законодательства. В частности, п. 1.1 Федеральный закон от 07.07.2003 N 126-ФЗ (ред. от 05.12.2017) «О связи» гласит :

Операторы связи обязаны предоставлять уполномоченным государственным органам, осуществляющим оперативно-розыскную деятельность или обеспечение безопасности Российской Федерации, информацию о пользователях услугами связи и об оказанных им услугах связи, а также иную информацию, необходимую для выполнения возложенных на эти органы задач, в случаях, установленных федеральными законами.

Сам трафик провайдер, естественно, не хранит. Однако он выполняет его обработку и классификацию. Результаты записываются в лог-файлы.

Анализ основной информации ведётся в автоматическом режиме. Обычно трафик выбранного пользователя зеркалируется на СОРМ-сервера (средства оперативно-розыскных мероприятий), которые контролируют МВД, ФСБ и др., и анализ проводится уже там.

Составной частью современных систем СОРМ-2 является циклический буфер хранения данных. В нём должен храниться проходящий через провайдера трафик за последние 12 часов. С 2014 года внедряется СОРМ-3. Её главное отличие – дополнительное хранилище, в которое должен складываться трехлетний архив всего биллинга и всех логов соединений.

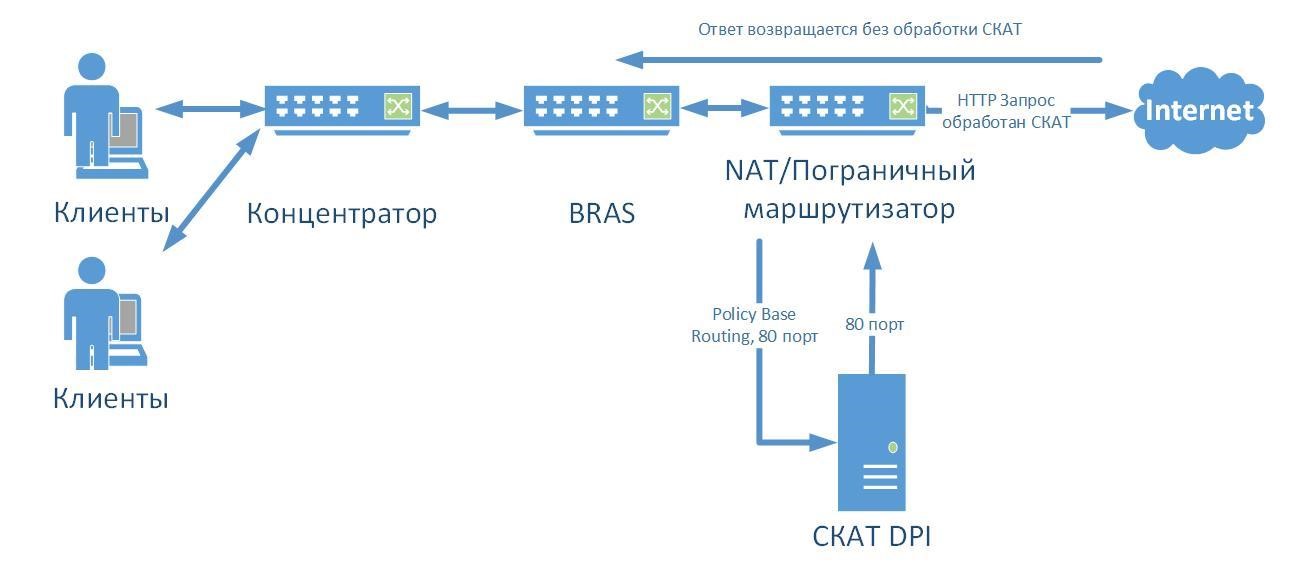

Как читают трафик с помощью DPI

Пример схемы от VAS Expert

Пример схемы от VAS Expert

В составе СОРМ либо отдельно могут использоваться DPI (Deep Packet Inspection). Это системы (обычно программно-аппаратные комплексы – железо со специальным ПО), которые работают на всех, кроме первого (физического, битового), уровнях сетевой модели OSI.

В простейшем случае провайдеры используют DPI для контроля доступа к ресурсам (в частности, к страницам сайтов из «черного» списка Роскомнадзора по ФЗ № 139 о внесении изменений в закон «О защите детей от информации, причиняющей вред их здоровью и развитию» или торрентам). Но, вообще говоря, решение могут применить и для чтения вашего трафика.

Противники DPI заявляют, что право на неприкосновенность переписки закреплено в конституции, к тому же технология нарушает сетевой нейтралитет. Но это не мешает задействовать технологию на практике.

DPI без проблем разбирает содержимое, которое передаётся по незашифрованным протоколам HTTP, FTP.

Некоторые системы также используют эвристику – косвенные признаки, которые помогают опознать сервис. Это, к примеру, временные и численные характеристики трафика, а также особые последовательности байт.

С HTTPS сложнее. Однако в уровне TLS, начиная с версии 1.1, который сегодня нередко используется для шифрования в HTTPS, доменное имя сайта передаётся в открытом виде. Таким образом, провайдер сможет узнать, на какой домен вы заходили. Но что там делали, он без закрытого ключа не узнает.

В любом случае провайдеры не проверяют всех подряд

Это слишком затратно. А вот мониторить чей-то трафик по запросу теоретически могут.

То, что отметила система (или товарищ майор), обычно исследуется вручную. Но чаще всего никакого СОРМ у провайдера (особенно если это мелкий провайдер) нет. Всё ищется и находится рядовыми сотрудниками в базе данных с логами.

Как отслеживают торренты

Торрент-клиент и трекер, как правило, обмениваются данными по протоколу HTTP. Это открытый протокол, а значит, смотрите выше: просмотр трафика пользователя с помощью атаки MITM, анализ, расшифровка, блокировка с помощью DPI. Провайдер может исследовать очень много данных: когда стартовало или завершилось скачивание, когда стартовала раздача, какое количество трафика было роздано.

Сидеров найти труднее. Чаще всего в таких случаях специалисты сами становятся пирами. Зная IP-адрес сидера, пир может направить провайдеру уведомление с именем раздачи, её адресом, временем начала раздачи, собственно, IP-адресом сидера и т.д.

В России пока что это безопасно – все законы ограничивают возможности администрации трекеров и других распространителей пиратского контента, но не рядовых пользователей. Однако в некоторых европейских странах пользование торрентами чревато большими штрафами. Так что если едете за границу, не попадайтесь.

Что происходит, когда вы заходите на сайт

Провайдер видит URL, который вы открыли, если анализирует содержимое пакетов, которые вам приходят. Сделать это можно, к примеру, с помощью MITM-атаки (атака “man-in-the-middle”, человек посередине).

Из содержимого пакетов можно получить историю поиска, проанализировать историю запросов, даже прочитать переписку и логины с паролями. Если, конечно, сайт использует для авторизации нешифрованное HTTP-соединение. К счастью, такое встречается всё реже.

Если сайт работает с HTTPS, тогда провайдер видит только IP-адрес сервера и имя домена, а также время подключения к нему и объём трафика. Остальные данные проходят в зашифрованном виде, и без приватного ключа расшифровать их невозможно.

Что насчёт MAC-адреса

Ваш MAC-адрес провайдер видит в любом случае. Точнее, MAC-адрес устройства, которое подключается к его сети (а это может быть не компьютер, а роутер, например). Дело в том, что авторизация у многих провайдерах выполняется по логину, паролю и MAC-адресу.

Но MAC-адреса на многих роутерах можно подменять вручную. Да и на компьютерах MAC-адрес сетевого адаптера устанавливается вручную. Так что если сделать это до первой авторизации (или поменять позднее и попросить перепривязать аккаунт к новому MAC-адресу), истинный MAC-адрес провайдер видеть не будет.

Что происходит, если у вас включен VPN

Если вы используете VPN, то провайдер видит, что шифрованный трафик (с высоким коэффициентом энтропии) отправляется на определённый IP-адрес. Кроме того, он может узнать, что IP-адреса из этого диапазона продаются под VPN-сервисы.

Куда идёт трафик с VPN-сервиса, провайдер автоматически отследить не может. Но если сопоставить трафик абонента с трафиком любого сервера по временным меткам, можно выполнить дальнейшее отслеживание. Просто для этого нужны более сложные и дорогие технические решения. От скуки никто такое точно разрабатывать и использовать не будет.

Бывает, что внезапно VPN «отваливается» – такое может произойти в любой момент и в любой операционной системе. После того, как VPN прекратил работу, трафик автоматически начинает идти открыто, и провайдер может его анализировать.

Важно, что даже если анализ трафика показывает, что слишком большой объём пакетов постоянно идёт на IP-адрес, который потенциально может принадлежать VPN, вы ничего не нарушите. Пользоваться VPN в России не запрещено – запрещено предоставлять такие услуги для обхода сайтов из «чёрного списка» Роскомнадзора.

Что происходит, когда вы включаете Tor

Когда вы подключаетесь через Tor, провайдер также видит зашифрованный трафик. И расшифровать, что вы делаете в интернете в данный момент, он не сможет.

В отличие от VPN, где трафик обычно направляется на один и тот же сервер в течение большого промежутка времени, Tor автоматически меняет IP-адреса. Соответственно, провайдер может определить, что вы, вероятно, пользовались Tor, по шифрованному трафику и частой смене адресов, а затем отразить это в логах. Но по закону вам за это тоже ничего не будет.

При этом вашим IP-адресом в сети Tor кто-то может воспользоваться, только если вы сконфигурировали Exit Node в настройках.

А как насчёт режима «инкогнито»

Этот режим не поможет скрыть ваш трафик от провайдера. Он нужен, чтобы сделать вид, что вы не пользовались браузером.

В режиме «инкогнито» не сохраняются файлы cookie, данные сайтов и история просмотров. Однако ваши действия видят провайдер, системный администратор и веб-сайты, на которые вы заходите.

Но есть и хорошая новость

Провайдер знает о вас многое, если не всё. Однако бюджет мелких компаний не позволяет купить оборудование DPI, установить СОРМ или настроить эффективную систему мониторинга.

Если совершать легальные действия в интернете открыто, а для действий, предполагающих конфиденциальность, пользоваться VPN, Tor или другими средствами обеспечения анонимности, вероятность «попасть на карандаш» к провайдеру и спецслужбам минимальна. Но 100% гарантию дают только 100% легальные действия.

Даже если вы тщательно заботитесь о защите своих данных, это не даст вам желаемой приватности. И чем дальше, тем больше у компаний и правительств возможностей собирать и использовать самую разную информацию, а уж идентифицировать по ней человека - вообще не проблема. На нескольких занятных примерах мы разберем, как это происходит и к чему потенциально может привести.

Тот самый паноптикон

Начнем мы не с современности, а с восемнадцатого века, из которого к нам пришло слово «паноптикон». Изначально его придумал изобретатель довольно странной вещи - тюрьмы, в которой надзиратель мог постоянно видеть каждого заключенного, а заключенные не могли бы видеть ни друг друга, ни надзирателя.

Звучит как какой-то мысленный эксперимент или философская концепция, правда? Отчасти так и есть, но автор этого понятия британец Джереми Бентам был настроен предельно решительно в своем стремлении построить паноптикон в реальности.

Слежка в интернете | Бентамовские чертежи паноптикона

Бентам был буквально одержим своей идеей и долго упрашивал британское и другие правительства дать ему денег на строительство тюрьмы нового типа. Он считал, что непрерывное и незаметное наблюдение положительно скажется на исправлении заключенных. К тому же такие тюрьмы было бы намного дешевле содержать. Под конец он уже и сам был готов стать главным надзирателем, но денег на строительство собрать так и не удалось.

Слежка в интернете | Вдохновленная паноптиконом тюрьма на Кубе. Заброшена с 1967 года

Слежка в интернете | Вдохновленная паноптиконом тюрьма на Кубе. Заброшена с 1967 года С тех пор в разных странах было построено несколько тюрем и других заведений, вдохновленных чертежами Бентама. Но нас в этой истории, конечно, интересует другое. Паноптикон почти сразу стал синонимом для общества тотальной слежки и контроля. Которое, кажется, строится прямо у нас на глазах.

33 бита энтропии

Исследователь Арвинд Нараянан предложил полезный метод, который помогает измерить степень анонимности. Он назвал его «33 бита энтропии» - именно столько информации нужно знать о человеке, чтобы выделить его уникальным образом среди всего населения Земли. Если взять за каждый бит какой-то двоичный признак, то 33 бита как раз дадут нам уникальное совпадение среди 6,6 миллиарда.

Однако следует помнить о том, что признаки обычно не двоичны и иногда достаточно всего нескольких параметров. Возьмем для примера базу данных, где хранится почтовый индекс, пол, возраст и модель машины. Почтовый индекс ограничивает выборку в среднем до 20 тысяч человек - и это цифра для очень плотно населенного города: в Москве на одно почтовое отделение приходится 10 тысяч человек, а в среднем по России - 3,5 тысячи.

Пол ограничит выборку вдвое. Возраст - уже до нескольких сотен, если не десятков. А модель машины - всего до пары человек, а зачастую и до одного. Более редкая машина или мелкий населенный пункт могут сделать половину параметров ненужными.

Скрипты, куки и веселые трюки

Вместо почтового индекса и модели машины можно использовать версию браузера, операционную систему, разрешение экрана и прочие параметры, которые мы оставляем каждому посещенному сайту, а рекламные сети усердно все это собирают и с легкостью отслеживают путь, привычки и предпочтения отдельных пользователей.

Или вот другой занятный пример, уже из мира мобильных приложений. Каждая программа для iOS, которая получает доступ к фотографиям (например, чтобы наложить на них красивый эффект), имеет возможность за секунды просканировать всю базу и засосать . Если фотографий много, то из данных о геолокации и времени съемки легко сложить маршрут твоих перемещений за последние пять лет. Proof of concept можете в репозитории Феликса Краузе.

Слежка в интернете | detect.location

Слежка в интернете | detect.location Существуют и более известные, но при этом не менее неприятные вещи. Например, многие счетчики посещаемости позволяют владельцам сайта, помимо прочего, записывать сессию пользователя - то есть писать каждое движение мыши и нажатие на кнопку. С одной стороны, ничего нелегального тут нет, с другой - стоит посмотреть такую запись своими глазами, и понимаешь, что тут что-то не так и такого механизма существовать не должно. И это не считая того, что через него в определенных случаях могут утечь пароли или платежные данные.

И таких примеров масса - если вы интересуетесь темой, то сами без труда припомните что-нибудь в этом духе. Но гораздо сложнее понять, что происходит с собранными данными дальше. А ведь жизнь их насыщенна и интересна.

Торговцы привычками

Многие собираемые данные на первый взгляд кажутся безобидными и зачастую обезличены, но связать их с человеком не так сложно, как представляется, а безобидность зависит от обстоятельств. Как думаете, насколько безопасно делиться с кем-то ну, например, данными шагомера? По ним, в частности, легко понять, во сколько вас нет дома и по каким дням вы возвращаетесь поздно.

Однако грабители пока что до столь высоких технологий не дошли, а вот рекламщиков любая информация о ваших привычках может заинтересовать. Как часто вы куда-то ходите? По будням или по выходным? Утром или после обеда? В какие заведения? И так далее и тому подобное.

Не очень отдаленное будущее

Еще десять-пятнадцать лет назад все, о чем мы тут говорили, либо не существовало, либо не волновало большинство людей. Сейчас реакция публики потихоньку меняется, но, скорее всего, недостаточно быстро, и следующие десять-пятнадцать лет в плане приватности обещают стать крайне неприятными (или неприватными?).

Если сейчас следить проще всего в интернете, то с миниатюризацией и удешевлением электроники те же проблемы постепенно доберутся и до окружающего нас мира. Собственно, они уже потихоньку добираются, но это только начало.

Слежка в интернете | Недавно все охали и ахали от фотографии сглючившего рекламного стенда в пиццерии, который детектил лица. Волноваться надо было, когда эту штуку возили по выставкам

Слежка в интернете | Недавно все охали и ахали от фотографии сглючившего рекламного стенда в пиццерии, который детектил лица. Волноваться надо было, когда эту штуку возили по выставкам В статье « » писатель Чарли Стросс отталкивается от закона Куми (вариации закона Мура, которая говорит, что энергоэффективность компьютеров удваивается каждые 18 месяцев) и рассчитывает минимально потребляемую мощность компьютеров 2032 года.

По грубым прикидкам Стросса выходит, что аналог нынешних маломощных мобильных систем на чипе с набором сенсоров через пятнадцать лет сможет питаться от солнечной батареи со стороной два-три миллиметра либо от энергии радиосигнала. И это без учета того, что могут появиться более эффективные батареи или другие способы доставки энергии.

Стросс рассуждает дальше: «Будем считать, что наш гипотетический компьютер с низким энергопотреблением при массовом производстве будет стоить 10 центов за штуку. Тогда покрыть Лондон процессорами по одному на квадратный метр к 2040 году будет стоить 150 миллионов евро, или 20 евро на человека». Столько же власти Лондона за 2007 год потратили на отдирание жвачки от дорог, так что вряд ли такой проект окажется городу не по карману.

Слежка в интернете | Michigan Micro Mote - прототип крошечного компьютера с солнечной батареей. И это технологии 2015 года, а не 2034-го

Слежка в интернете | Michigan Micro Mote - прототип крошечного компьютера с солнечной батареей. И это технологии 2015 года, а не 2034-го Дальше Стросс обсуждает выгоды, которые может дать компьютеризация городских поверхностей, - от суперточных прогнозов погоды до предотвращения эпидемий. Рекомендую почитать со всеми подробностями, но в рамках этой статьи нас, конечно, интересует другое: тот уровень тотального наблюдения, который может дать эта почти что «умная пыль» из научной фантастики.

«Носить худи уже не поможет», - с сарказмом отмечает Стросс. И действительно: даже если у вездесущих сенсоров не будет камер, они все равно смогут считывать каждую метку RFID или идентифицировать мобильные устройства с модулями связи. Да и собственно, почему не будет камер? Крошечные объективы, которые можно производить сразу вместе с матрицей, уже сейчас создаются в лабораторных условиях.

Память толпы

То, к чему может потенциально привести распыление компьютеров ровным слоем по окружающей местности, Стросс называет словами panopticon singularity - по аналогии с технологической сингулярностью, которая подразумевает бесконтрольное распространение технологий. Это иная техногенная страшилка, которая означает повсеместное наблюдение и, как следствие, несвободу.

Можно вообразить, до каких крайностей дойдет, если технологии массовой слежки попадут в руки диктаторскому режиму или религиозным фундаменталистам. Однако даже если представлять, что такую систему будет контролировать обычное, не особенно коррумпированное и не слишком зацикленное на традиционных ценностях правительство, все равно как-то не по себе.

Другой потенциальный источник тотальной слежки - это сами люди. Вот краткая история этой технологии:

- версия 1.0 - старушки у подъезда, которые всё про всех знают;

- версия 2.0 - прохожие, которые чуть что выхватывают из карманов телефоны, фотографируют и постят в соцсети;

- версия 3.0 - постоянно включенные камеры на голове у каждого.

Автомобильные видеорегистраторы, кстати, - это уже где-то 2.5. Как говорится, «вы находитесь здесь».

Поводы нацепить на голову камеру могут быть разные - например, стримить в Periscope или Twitch, пользоваться приложениями с дополненной реальностью или просто записывать все происходящее, чтобы иметь цифровую копию, к которой можно в любой момент обратиться за воспоминанием. Последнее применение называется «лайфлоггинг».

Один из главных теоретиков лайфлоггинга - старший исследователь Microsoft Research Гордон Белл. В своей последней книге Your Life Uploaded Белл рассуждает о разных аспектах жизни общества, где все имеют документальные свидетельства всего произошедшего. Белл считает, что это хорошо: не будет преступлений, не будет невинно наказанных, а люди смогут пользоваться сверхнадежной памятью машин.

А как же приватность? Можно ли в мире будущего сделать что-то втайне от других? Белл считает, что система должна быть построена таким образом, чтобы в любой момент можно было исключить себя из общественной памяти. Нажимаешь волшебную кнопочку, и право смотреть запись с вами останется, к примеру, только у полиции. Удобно, правда?

Вот тут-то и понимаешь по-настоящему, где заканчивается та дорога, на которую встал Facebook со своими теневыми профилями. Если все будет как сейчас и люди продолжат радостно загружать свои данные, то волшебная кнопка выпадения из общей памяти просто ни на что не повлияет. Ну исключили вы себя, а интеллектуальный алгоритм тут же связал все обратно из косвенных признаков.

Что делать

…чтобы не наступило мрачное будущее, от которого вздрогнул бы даже Джордж Оруэлл?

Все мы думаем, что, наверное, кто-то там как-то, возможно, об этом позаботится. Активисты должны сказать «нет», правительства должны ввести законы, исполнительная власть - проследить, ну и так далее. Увы, истории известна масса случаев, когда эта схема неслабо сбоила.

Правительственные инициативы действительно есть - смотрите, например, европейский GDPR - общий регламент по защите данных. Это постановление регулирует сбор и хранение личной информации, и с ним Facebook уже не отделается щадящим (с учетом гигантских оборотов) штрафом в 122 миллиона евро. Отваливать придется уже 4% от выручки, то есть как минимум миллиард.

Первый этап GDPR стартует 25 мая 2018 года. Тогда-то мы и узнаем, какие у него побочные эффекты, какие обходные маневры последуют и удастся ли в реальности чего-то добиться от транснациональных корпораций. В России уже имеется не самый успешный опыт с законом «О персональных данных». Характерно, что его скромные успехи мало кого печалят («пусть лучше следят Цукерберг и Пейдж с Брином, чем товарищ полковник»).

Да и в целом есть серьезные подозрения, что правительства хотят не столько пресечь слежку, сколько приложиться к ней, а в идеале - вернуть себе монополию. Так что гораздо лучше было бы, начни корпорации сами себя одергивать и регулировать. Увы, как мы видим на примере «Фейсбука», некоторые из них работают в ровно противоположном направлении.

Можем ли мы сделать что-то сами, кроме как судорожно пытаться скрыться, зашифровать, обфусцировать и поотключать все на свете? Я предлагаю начать с главного - стараться никогда не махать рукой и не говорить: «Ай, все равно все следят!» Не все равно, не все и не с одинаковыми последствиями. Это важно.

В 1993 году журнал «Нью-Йоркер» напечатал знаменитую карикатуру про пса за компьютером. «В интернете никто не знает, что ты собака», - сообщала подпись. Спустя двадцать с лишним лет дела обстоят с точностью до наоборот. В сегодняшнем интернете любая собака знает, кто ты такой, - и порой даже лучше, чем ты сам.

Интернет плохо совместим с тайнами, и тайна частной жизни - не исключение. О каждом клике, сделанном в браузере, по определению должны знать две стороны: клиент и сервер. Это в лучшем случае. На самом деле где двое, там и трое, а то и, если взять в качестве примера сайт «Хакера», все двадцать восемь.

На примере

Чтобы убедиться в этом, достаточно включить встроенные в Chrome или Firefox инструменты разработчика.. Больше половины этих запросов не имеют ни малейшего отношения к документам, которые расположены на серверах «Хакера». Вместо этого они ведут к 27 различным доменам, принадлежащим нескольким иностранным компаниям. Именно эти запросы съедают 90% времени при загрузке сайта.

Что это за домены? Рекламные сети, несколько систем веб-аналитики, социальные сети, платежный сервис, облако Amazon и пара маркетинговых виджетов. Похожий набор, и зачастую даже более обширный, имеется на любом коммерческом сайте.. О них знаем не только мы (это само собой), но и обладатели этих 27 доменов.

Многие из них не просто знают. Они наблюдают за тобой с самым пристальным интересом. Видишь баннер? Он загружен с сервера Doubleclick, крупной рекламной сети, которая принадлежит Google.. Если бы баннера не было, он нашел бы другой способ. Те же данные можно извлечь с помощью трекера Google Analytics или через AdSense, по обращению к шрифтам с Google Fonts или к jQuery на CDN Google. Хоть какая-то зацепка найдется на значительной доле страниц в интернете.

Анализ истории перемещений пользователя по интернету помогает Google с неплохой точностью определить его интересы, пол, возраст, достаток, семейное положение и даже состояние здоровья. Это нужно для того, чтобы точнее подбирать рекламу. Даже незначительное увеличение точности таргетинга в масштабах Google - это миллиарды долларов, но возможны и другие применения. Согласно документам, которые опубликовал Эдвард Сноуден, американские и британские спецслужбы перехватывали трекеры Google для идентификации подозреваемых.

За тобой следят - это факт, с которым нужно смириться. Лучше сосредоточиться на других вопросах. Как они это делают? Можно ли скрыться от слежки? И стоит ли?

Найти и перепрятать

Для того чтобы следить за человеком, нужно уметь его идентифицировать. Самый простой и хорошо изученный способ идентификации - это cookie. Проблема заключается в том, что он уязвимее всего для атак со стороны поборников privacy. О них знают и пользователи, и даже политики. В Евросоюзе, к примеру, действует закон, вынуждающий сайты предупреждать пользователей о вреде кук. Толку ноль, но сам факт настораживает.

Другая проблема связана с тем, что некоторые браузеры по умолчанию блокируют cookie, установленные третьей стороной - например, сервисом веб-аналитики или рекламной сетью. Такое ограничение можно обойти, прогнав пользователя через цепочку редиректов на сервер третьей стороны и обратно, но это, во-первых, не очень удобно, а во-вторых, вряд ли кого-то спасет в долгосрочной перспективе. Рано или поздно потребуется более надежный метод идентификации.

В браузере куда больше мест, где можно спрятать идентификационную информацию, чем планировали разработчики. Нужна лишь некоторая изобретательность. Например, через свойство DOM window.name другим страницам можно передать до двух мегабайт данных, причем в отличие от кук, доступных лишь скриптам с того же домена, данные в window.name доступны и из других доменов. Заменить куки на window.name мешает лишь эфемерность этого свойства. Оно не сохраняет значение после завершения сессии.

Несколько лет назад в моду вошло хранение идентификационной информации при помощи так называемых Local Shared Objects (LSO), которые предоставляет Flash. В пользу LSO играли два фактора. Во-первых, в отличие от кук, пользователь не мог их удалить средствами браузера. Во-вторых, если куки в каждом браузере свои, то LSO, как и сам Flash, один для всех браузеров на компьютере. За счет этого можно идентифицировать пользователя, попеременно работающего в разных браузерах.

Продолжение доступно только подписчикам

Вариант 1. Оформи подписку на «Хакер», чтобы читать все материалы на сайте

Подписка позволит тебе в течение указанного срока читать ВСЕ платные материалы сайта. Мы принимаем оплату банковскими картами, электронными деньгами и переводами со счетов мобильных операторов.

Добрый день, Друзья! Сегодня речь пойдет на интересную и очень важную тему, для каждого из нас, пользователей Интернета.

Про интерент-шпионаж и слежку во всемирной паутине, наверное, уже слышали все. Да, открывшиеся подробности о деятельности американских спецслужб волнуют все больше и больше людей. Ведь масштабы этой слежки поистине велики. Так скоро можно и во всемирный заговор поверить.

Где та граница, которая отделяет “интимную жизнь” интернет пользователей от национальной безопасности страны. Попробуем разобраться вместе. Кстати, ваши комментарии на этот счет были бы весьма интересны.

С экранов все больше говорят о том, что слежка в Интернете ведется исключительно для безопасности государства (в основном, с целью борьбы с террористическими угрозами). За гражданами своей страны спецслужбы не шпионят. Но давайте подумаем над этими словами. Ведь для американцев, британцев, канадцев, китайцев мы как раз и являемся теми потенциально опасными элементами, за которыми следует приглядывать.

То есть следят за всеми нами.

И еще для справки, большинство серверов, на которых хранятся интернет сайты, находятся на территории США. Это так к размышлению. Я патриот, мой сайт находится на серверах нашей необъятной родины.

Эдвард Сноуден – разоблачитель

Это имя сейчас пестрит в заголовках новостных статей. Именно этот человек, бывший сотрудник Агенства Национльной Безопасности (главный Интернет-шпион планеты), поведал всему миру через Британскую газету Guardian и Американскую Washington Post о масштабах деятельности американских спецслужб.

По его словам, он не смог больше терпеть такого нарушения человеческих прав и решил “открыть миру глаза”, передав для огласки секретные сведениями, которыми обладал. Из его донесения становится ясно, что АНБ собирает сведения на каждого пользователя сети Интернет по всему миру.

Шпионаж ведется в рамках секретных проектов: PRISM (с американской стороны) и Temprora (с британской).

Как работают проекты по слежке в интернете?

Рассмотрим на примере американской программы PRISM. Проект был запущен в начале 2000-х с целью контроля телекоммуникационных сетей, как реакция на террористический акт 9 сентября (есть мнение, что эти взрывы были специально подготовлены американским правительством).

Рассмотрим на примере американской программы PRISM. Проект был запущен в начале 2000-х с целью контроля телекоммуникационных сетей, как реакция на террористический акт 9 сентября (есть мнение, что эти взрывы были специально подготовлены американским правительством).

Проект расшифровывается и переводится как “Инструмент планирования интеграции, синхронизации и управления данными”. Вроде название невинное. Но все ни так просто. Основная цель программы – сбор данных об интернет-пользователях из все возможных источников, в т.ч. и закрытых. Из официальных источников стало известно, что с АНБ сотрудничают такие известные компании, как Facebook, Microsoft, Apple, Google и др.

Спецслужбы читают нашу переписку в соц.сетях

Многим кажется, что это нереально, следить за каждым. Но примеры доказывают нам обратное. Так не повезло одной немке, по имени Яна. Девушка нашла в Интернете работу гувернантки в одной американской семье. В переписке в социальной сети Facebook с потенциальными работодателями Яна написала, что не собирается получать рабочую визу, чтобы не переплачивать. Договорились, что она якобы едет к друзьям в гости.

А вот что из этого вышло: по прилету в Америку девушке предъявили распечатку ее переписки и запретили въезд в страну, т.к. незаконно работать в США запрещено, как и у нас, кстати.

как американские спецслужбы шпионят за нами?

- Электронная переписка. Рассказывать, как организованна передача писем в сети, я не буду. Но то, что в большинстве случаев наши данные свободно гуляют по сети и могут быть просмотрены сотрудниками АНБ, это вы уже поняли. Как защититься, я думаю, вы уже догадались – шифровать свои данные.

- Веб-серфинг. В я уже писал на тему Cookies и слежки в сети: совсем не важно зачем вы заглянули в Интернет – каждое ваше действие записывается и добавляется в общую базу знаний.

- Социальные сети. Это, пожалуй, самый лакомый кусочек для спецслужб. Именно здесь можно получить не только самые “интимные сведения” о каждом человеке, но и собрать хорошую базу на его друзей и знакомых.

Если ваш интерес не пропал, то вам будет полезно почитать мою бесплатную книгу .

Последние годы в России активно ужесточается контроль интернета: блокируются сайты, людей судят за посты в соцсетях и блогах, заработал СОРМ 3, принят закон о «Wi-Fi по паспорту» и вступил в силу «Пакет Яровой». Все эти меры принимаются для повышения безопасности населения.

Представители власти часто любят упомянуть о том, что интернет-свободы нет нигде. Но что они имеют ввиду? Давайте посмотрим на статистику контроля сети в мире.

1. Только 46% от всех людей пользуется интернетом

Если вы сейчас читаете этот текст, то вы везунчик. Ведь на Земле живет 3,5 миллиарда людей, которые не могут зайти на этот сайт и еще 3,5 миллиарда, которые не хотят (мы работаем над этим). По данным We Are Social, в странах Северной Америки и Западной Европы доля пользователей интернета 85-90%, а в Африке только 29%..

В России в 2016 году проникновение интернета составило 71.3% (по данным internetlivestats.com). Это даже чуточку больше чем в Греции, Италии и Португалии.

2. 2/3 интернет-пользователей планеты находятся под государственным контролем

Freedom House - негосударственная американская организация, которая занимается исследованиями соблюдения прав человека в мире. Ежегодно она публикует отчеты со статистикой по разным сферам жизни. В том числе доклад о свободе в интернете, так называемый FOTN (Freedom of the Net).

По данным этого доклада, в 2016 году 64% всех пользователей интернета в мире подвергались разнообразным формам государственного контроля своей активности в сети. На карте (вторая картинка в галерее) можно посмотреть какие страны попадают в категорию «свободных», какие «полусвободных», а какие «несвободных».

3. Самый свободный интернет в Эстонии и Исландии

В докладе FOTN представлены данные по 65 странам. Для каждого государства рассчитывается рейтинг интернет-свободы в баллах. Самые низкие у Эстонии и Исландии.

4. Больше всего интернет-контроля в Китае, Иране и Сирии

А вот ТОП стран с самым высоким уровнем государственного интернет-контроля. В 7 из 10 государств в списке население исповедует Ислам. Этот факт действительно влияет на цензуру. Например, в Иране запрещены сайты с информацией о правах женщин, социальные сети и любые намеки на порнографические материалы.

5. Есть девять параметров рейтинга «Свободы в интернете»

А теперь, давайте посмотрим из чего складываются баллы рейтинга Freedom House. Есть 9 основных параметров:

- Блокировка социальных сетей и приложений для общения;

- Блокировка политического и религиозного контента;

- Ограничение и подавления развития IT-сферы в стране;

- Проплаченные комментаторы на форумах, которые участвуют в политических дискуссиях;

- Появление в последнее время новых законов о блокировках;

- Появление новых мер по деанонимизации пользователей интернета;

- Наличие блогеров или просто пользователей, которые были арестованы за размещение контента в интернете;

- Наличие блогеров или просто пользователей интернета, которые были убиты или подверглись насилию (в том числе в заключении) за размещение контента в интернета;

- Технические атаки против критиков государственной власти (примеры: ddos-атака на блог оппозиционера).

В таблице можно посмотреть детально, в каких странах присутствуют те или иные явления.

6. Россия и Украина в топе стран по ужесточению интернет-цензуры за 5 лет

Freedom House делает подобные отчеты не первый год. Есть страны, в которых ужесточение интернет-цензуры идет гораздо интенсивнее, чем в других. Россия и Украина в их числе.

В нашей стране есть все меры контроля интернета кроме блокировки соцсетей и подавления развития IT-сферы (так видят ситуацию в американской компании Freedom House).

Украина перестала считаться страной со свободным интернетом совсем недавно. На это есть три причины: блокировки сайтов с политическим контентом, аресты блоггеров и кибер-атаки на критиков власти (еще раз подчеркну, что они были выявлены в результате независимых исследований американских правозащитников).

7. Но в Беларуси и Казахстане контроль интернета жестче

В рейтинге Freedom House у Беларуси на три балла меньше, чем у нашей страны. Во-первых, там не было выявлено случаев насилия над блогерами и их убийства. Также там в 2016 году не было принято новых значимых законов об интернет-цензуре. Там начали блокировать сайты еще в 2001 году и правовая база под этими меры сформирована уже давно.

И правила там очень жесткие. Например, согласно указу №60 , все разрешенные сайты должны находиться на территории Беларуси, а остальные должны блокироваться. Но этот закон пока соблюдается лишь частично .

В 2015 году в Минске взялись за методы обхода ограничений. Власти начали блокировать входные узлы сети Tor и также сообщается о возможной блокировке VPN-провайдеров.

8. Северная Корея - вне конкуренции

На всю страну есть два провайдера, которые оснащают интернетом иностранные посольства и государственные учреждения. Им запрещено использовать роутеры, а список лиц, которым полагается доступ к сети просматривается лично главой государства.

В 2013 году в интернет жители КНДР выходили только с 1500 IP-адресов, хотя в стране живет 25 миллионов человек. Остальные корейцы пользуются общенациональной сетью Кванмён, но даже к ней постоянный доступ есть у 100 тысяч человек. Ходят слухи, что там публикуются фейковые новости о победах национальной сборной на чемпионат мира по футболу и о том, что в США едят собак.

Также в Корее запрещены все операционные системы кроме Red Star собственного производства. Одна из версий (на картинке) внешне очень сильно напоминает MacOS.

9. Главное оружие государственных цензоров - пузырь фильтров

Даже если в стране не принято блокировать неугодные сайты, то это не значит, что население может на них попасть. Ведь они могут их просто не найти.

Ежегодно десятки тысяч сайтов удаляются из поисковой выдачи Google по требованию правительств государств или частных компаний. Обычно, это порно с участием несовершеннолетних и сайты, которые нарушают авторские права.

10. «Сетевые аномалии» есть и в странах с официально свободным интернетом

OONI Explorer - это исследовательский инструмент, созданный независимой организацией Tor Project. Он умеет выявлять «сетевые аномалии » - блокировки сайтов, средств для наблюдения за трафиком, его ограничения и подделки содержимого веб-страниц. По данным OONI Explorer такие явления встречаются в 71 стране мира.

В 12 государств было выявлено наличие инструментов для тотального контроля и подделки трафика - Blue Coat, Squid и Privoxy. Среди них Мьянма, Уганда, Ирак, США и Великобритания.

Как видите, наша интернет-цензура «чуть-чуть жестче», чем в среднем по другим странам. Нам еще есть куда «расти» до Ирана и Китая, но многое уже внедрено…